Главная страница

Решения Cisco для защиты государственных информационных систем

Текущая ситуация

Россия взяла курс на информатизацию различных сфер государственного и муниципального управления и предоставления услуг гражданам в электронном виде. За последнее время появилось огромное количество различных сервисов, облегчающих жизнь рядовых граждан – запись через Интернет в детсады, школы и поликлиники, заказ заграничного паспорта, получение выписок из различных кадастров и реестров, оплата налогов и штрафов. Все это осуществляется с помощью современных информационных технологий, позволяющих оперативно решать многие вопросы взаимодействия с гражданами, на которые раньше уходили недели и месяцы.

Оказание государственных и муниципальных услуг в электронном виде – не единственная сфера применения информационных технологий в государственных и муниципальных учреждениях. Открытые данные, государственные сайты, информационные системы общего пользования, системы межведомственного электронного документооборота, системы электронного документооборота федеральных органов исполнительной власти, информационные системы, предназначенные для информирования общественности о деятельности федеральных органов государственной власти и органов государственной власти субъектов Российской Федерации... Вот только небольшой перечень вопросов по информатизации, которые стоят перед современными органами государственного и муниципального управления.

Очевидно, что и обрабатываемая в государственных и муниципальных информационных системах информация, и сами эти системы, представляют интерес для злоумышленников, которые могут быть заинтересованы в доступе к такой ценной и сконцентрированной информации о гражданах и их персональных данных, о государственном и коммерческом имуществе, о финансовых потоках

и другой конфиденциальной информации, зачастую составляющей служебную тайну.

В соответствии с законодательством Российской Федерации, указанная информация и сами информационные системы подлежат защите от случайных или направленных воздействий на них со стороны злоумышленников или ошибок персонала.

Обзор законодательства по защите государственных информационных систем

Основным нормативным актом, регулирующим вопросы защиты государственных информационных систем и государственных информационных ресурсов, является Федеральный Закон от 27 июля

2006 года No149-ФЗ «Об информации, информационных технологиях и защите информации». Именно он установил общие унифицированные требования по защите государственных и муниципальных информационных систем:

- Предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации

- Своевременное обнаружение фактов несанкционированного доступа к информации

- Предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации

- Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование

- Возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней

- Постоянный контроль за обеспечением уровня защищенности информации

В соответствии с этим законом могут быть установлены и дополнительные требования к отдельным видам государственных информационных систем, в том числе и с точки зрения информационной безопасности. Такие дополнительные требования описаны в следующих нормативных актах:

- Указ Президента РФ от 17 марта 2008 No 351 «О мерах по обеспечению информационной безопасности российской федерации при использовании информационно- телекоммуникационных сетей международного информационного обмена»

- Постановление Правительства РФ от 18 мая 2009 года No 424 «Об особенностях подключения федеральных государственных систем к информационно-телекоммуникационным сетям»

- Приказ Минкомсвязи от 9 декабря 2013 No 390 «Об утверждении требований к информационным системам организаций, подключаемых к инфраструктуре, обеспечивающей информационно-технологическое взаимодействие информационных систем, используемых для предоставления государственных и муниципальных услуг в электронной форме»

- Приказ Минкомсвязи от 27 июня 2013 No 149 «Об утверждении Требований к технологическим, программным и лингвистическим средствам, необходимым для размещения информации государственными органами и органами местного самоуправления в сети «Интернет» в форме открытых данных, а также для обеспечения ее использования»

- Приказ Минкомсвязи РФ от 02 сентября 2011 No 221 «Об утверждении Требований к информационным системам электронного документооборота федеральных органов исполнительной власти, учитывающих в том числе необходимость обработки посредством данных систем служебной информации ограниченного распространения»

- Приказ Минкомсвязи РФ от 27 декабря 2010 No 190 «Об утверждении Технических требований к взаимодействию информационных систем в единой системе межведомственного электронного взаимодействия»

- Совместный приказ ФСБ и ФСТЭК от 31 августа 2010 No 416/489 «Об утверждении Требований о защите информации, содержащейся в информационных системах общего пользования»

- Приказ Минкомсвязи от 25 августа 2009 No 104 «Об утверждении Требований по обеспечению целостности, устойчивости функционирования и безопасности информационных систем общего пользования»

- Приказ Минэкономразвития от 16 ноября 2009 No 470 «О Требованиях к технологическим, программным и лингвистическим средствам обеспечения пользования официальными сайтами федеральных органов исполнительной власти»

- Приказ ФСО от 07 августа 2009 No 487 «Об утверждении Положения о сегменте информационно-телекоммуникационной сети «Интернет» для федеральных органов государственной власти и органов государственной власти субъектов Российской Федерации».

Детализация защитных мер, требуемых в указанных нормативных актах, приведена в ведомственных приказах Федеральной службы по техническому и экспортному контролю (ФСТЭК).

Меры защиты государственных информационных систем

Согласно нормативным документам ФСТЭК и ФСБ состав и содержание мер защиты государственных информационных систем определяется владельцем или оператором такой системы в зависимости от ее класса защищенности, структурно-функциональных характеристик информационных систем, реализуемых информационных технологий, особенностей функционирования информационных систем, а также от целей защиты.

В состав мер по обеспечению безопасности, описанных в приказе ФСТЭК No17 от 11 февраля 2013 года «Об утверждении Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах», входят следующие блоки требований:

- Идентификация и аутентификация субъектов доступа и объектов доступа

- Управление доступом субъектов доступа к объектам доступа

- Ограничение программной среды

- Защита машинных носителей информации, на которых хранится и (или) обрабатывается защищаемая информация

- Регистрация событий безопасности

- Антивирусная защита

- Обнаружение (предотвращение) вторжений

- Контроль (анализ) защищенности защищаемой информации

- Обеспечение целостности информационной системы и защищаемой информации

- Обеспечение доступности защищаемой информации

- Защита среды виртуализации

- Защита технических средств

- Защита информационной системы, ее средств, систем связи и передачи данных

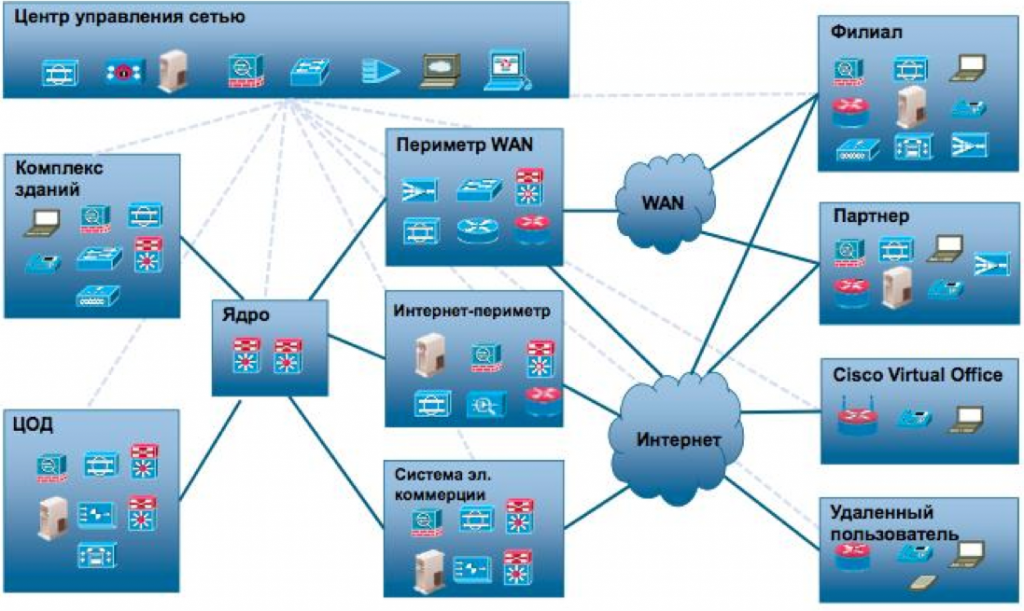

Архитектура защиты государственной информационной системы

Сетевая инфраструктура является основой для предоставления различных сервисов и обеспечения жизнедеятельности многих процессов государственного или муниципального предприятия, обрабатывающего защищаемую информацию. Ее безопасность является важной составляющей архитектуры ИБ. На основе опыта работы с десятками тысяч клиентов компания Cisco разработала архитектуру защищенной сети предприятия, главная цель которой состоит в том, чтобы предоставить заинтересованным сторонам информацию о современном опыте проектирования

и развертывания безопасных сетей, не мешающих росту и качеству оказываемых государственных и муниципальных услуг, а способствующих ему. Архитектура защиты государственной информационной системы, основанная на принципах эшелонированной обороны сетей от внешних и внутренних атак, призвана помочь архитекторам сетевых инфраструктур и аналитикам в сфере информационной безопасности. Данный подход нацелен не на механическую установку межсетевого экрана, системы обнаружения атак или иных вышеперечисленных средств защиты, а на анализ ожидаемых угроз и разработку различных методов борьбы с ними. Эта стратегия приводит к созданию многоуровневой и модульной системы защиты, при которой прорыв одного уровня не означает прорыва всей системы безопасности.

К основным достоинствам архитектуры Cisco можно отнести следующие ее особенности:

- Обеспечение основы для построения безопасных, высоко доступных и интегрированных сетей

- Открытая, модульная, расширяемая и масштабируемая структура

- Упрощение разработки, внедрения и управления информационной безопасностью

- Эффективное поэтапное внедрение с учетом альтернативных решений и компенсирующих мер по защите государственных информационных систем.

- Использование лучших продуктов и сервисов информационной безопасности благодаря интеграции с решениями глобальных партнеров Cisco.

Модель обеспечения безопасности, разработанная Cisco

Повышенное внимание к вопросам информационной безопасности государственных информационных систем вызывается активным внедрением новых технологий (включая мобильные и облачные) в процесс обработки, передачи и хранения государственных информационных ресурсов в российских госорганах и учреждениях. Проблемой являются также и изощренные, целенаправленные атаки, целью которых становится служебная тайна, конфиденциальная информация, владельцем которой является государство, и просто личная информация граждан, обязанных передавать свои персональные данные в рамках взаимодействия с государством. При этом проблема заключается не столько в самих атаках, сколько в меняющемся характере сетей и появлении так называемого размытого периметра, границы которого выходят за пределы традиционных межсетевых экранов и включают в свой состав облачные инфраструктуры и распределенные центры обработки данных, а также оконечные устройства, в том числе виртуальные и мобильные. Модель информационной безопасности, разработанная Cisco, ориентированная на угрозы, позволяет защитить государственные и муниципальные информационные системы от атак любого типа на всех направлениях, причем постоянно, в любой момент времени.

Чтобы надежно защититься от всевозможных атак на всех направлениях, необходимо знать и понимать современную сетевую среду и устройства, обрабатывающие конфиденциальную информацию. Кроме того, защита должна строиться на основе глубокого понимания и анализа образа мышления нападающих. Портфель интегрированных решений Cisco выполняет эти задачи, обеспечивая небывалую прозрачность и непрерывную защиту от самых изощренных атак. Он позволяет государственным заказчикам действовать более быстро и интеллектуально до атаки, во время атаки и после ее отражения. И при этом в полном соответствии с требованиями российского законодательства.

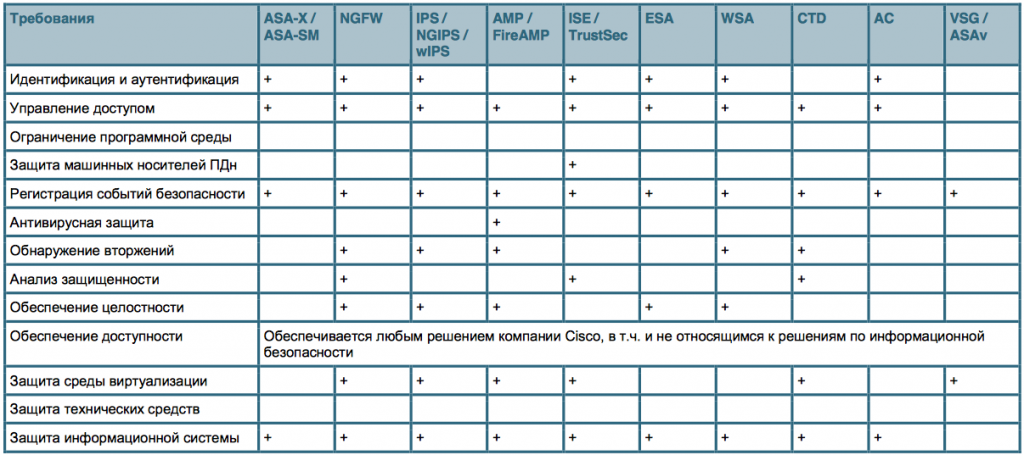

Решения Cisco по информационной безопасности позволяют выполнить многие из требований приказа ФСТЭК No17 и вышеупомянутых нормативных актов Минкомсвязи, Минэкономразвития, Правительства РФ и др.

Примечание:

ASA-X – Cisco ASA 5500-X (5512, 5515, 5525, 5545, 5555, 5585), а также IOS Firewall

ASA-SM – Cisco ASA Service Module для Catalyst 6500 / Catalyst 6800 / Catalyst 7600

NGFW – Cisco ASA NGFW, Cisco AVC, Sourcefire NGFW

IPS – Cisco IPS 4200/4300/4500, Cisco IOS IPS, Cisco IPS-AIM, Cisco AIP-IPS

NGIPS – Sourcefire NGIPS

wIPS – Cisco Wireless Adaptive IPS

AMP – Sourcefire Advanced Malware Protection

ISE – Cisco Identity Service Engine, включая Virtual ISE

ESA – Cisco E-mail Security Appliance, включая Virtual ESA

WSA – WSA – Cisco Web Security Appliance, включая Virtual WSA, а также Cisco Cloud Web Security CTD – Cisco Cyber Threat Defense

AC – Cisco AnyConnect

VSG – Virtual Security Gateway

ASAv – Virtual ASA

Для централизованного управления решениями, указанными в таблице, используются системы Cisco Security Manager и FireSIGHT.

Обеспечение конфиденциальности в ГИС и системах электронного взаимодействия и документооборота

В соответствии с приказом Минкомсвязи РФ от 02 сентября 2011 No221 «Об утверждении Требований к информационным системам электронного документооборота федеральных органов исполнительной власти, учитывающих в том числе необходимость обработки посредством данных систем служебной информации ограниченного распространения» и приказом Минкомсвязи РФ от 27 декабря 2010 No190 «Об утверждении Технических требований к взаимодействию информационных систем в единой системе межведомственного электронного взаимодействия», а также иными ведомственными нормативными актами государственные и муниципальные организации должны для обеспечения конфиденциальности передаваемой информации применять сертифицированные средства криптографической защиты информации.

Для решения этой задачи компания Cisco предлагает разработанные совместно с российским производителем средств защиты информации, компанией С-терра СиЭсПи, VPN-решения – NME- RVPN для маршрутизаторов Cisco ISR и ISR G2, а также S-Terra VPN Gate на базе серверов Cisco UCS. Оба VPN-изделия сертифицированы в ФСБ по классам КС1/КС2/КС3. Данное решение также имеет сертификаты ФСТЭК по требованиям к межсетевым экранам и на отсутствие недекларированных возможностей.

Компания Cisco также ведет работы и с другими российскими разработчиками средств криптографической защиты, завершение сертификации которых планируется в 2014-м году.

Оценка соответствия средств защиты информации

Решения Cisco по информационной безопасности позволяют выполнить технические требования, указанные в вышеперечисленных нормативных документах ФСТЭК и ФСБ. Одним из требований, которое предъявляется к средствам защиты информации, применяемым в государственных информационных системах, является прохождение процедуры оценки соответствия в форме обязательной сертификации. В этом случае заказчикам компании Cisco беспокоиться не надо – почти весь спектр решений Cisco по защите информации сертифицирован по требованиям информационной безопасности. Общее число полученных решениями Cisco сертификатов превышает 550, что существенно превышает число сертификатов, полученных какой-либо другой компанией (российской или зарубежной), работающей на отечественном рынке информационной безопасности.

На начало 2014-го года компанией Cisco были получены сертификаты ФСТЭК и ФСБ на 124 линейки своего оборудования, включая:

- Многофункциональные средства защиты информации Cisco ASA 5500 (все модели), Cisco ASA 5500-X (все модели), сервисный модуль Cisco ASA-SM – по требованиям к межсетевым экранам 3-го и 4-го класса защищенности по схеме “серия”

- Системы предотвращения вторжений Cisco IPS 4200 (все модели), Cisco AIP-SSM, Cisco IDSM-2 – по техническим условиям по схеме “серия”

- Маршрутизаторы Cisco 800, 1800, 1900, 2600, 2800, 2900, 3600, 3800, 3900, 7200, 7300, 7600 – по требованиям к межсетевым экранам 3-го и 4-го класса защищенности по схеме “серия”

- Маршрутизаторы Cisco ASR1000, GSR 12000 – по требованиям к межсетевым экранам 3-го и 4-го класса защищенности

- Коммутаторы Cisco Catalyst 2912, 2924, 2948, 2950, 2960, 2970, 35xx, 37xx, 4000, 4500, 4900, 6000, 6500 – по требованиям к межсетевым экранам 3-го и 4-го класса защищенности по схеме “серия”

- Коммутаторы Cisco Nexus 1010, 5500, 7000 – по требованиям к межсетевым экранам 3-го и 4-го класса защищенности

- Маршрутизаторы и коммутаторы в индустриальном исполнении – Cisco CGR2000, CGS2500, IE-3000 по требованиям к межсетевым экранам 3-го и 4-го класса защищенности по схеме “серия”.

В настоящий момент на сертификацию поданы и в 2014-м году будут завершены работы по сертификации следующих решений Cisco:

- Системы предотвращения вторжений Cisco IPS 4300, 4500, AIP-SSM, IPS-SSP, Sourcefire NGIPS – по требованиям к системам предотвращения вторжений

- Индустриальные системы предотвращения вторжений Cisco IPS for SCADA

- Межсетевые экраны следующего поколения Cisco ASA NGFW и Sourcefire NGFW - по требованиям к межсетевым экранам

- Средства защиты виртуализированных сред – Cisco Virtual Security Gateway, Cisco UCS Fabric Interconnect, Cisco ASAv

Компания Cisco рассматривает возможность сертификации и других своих решений по требованиям безопасности.

Участие Cisco в разработке нормативных требований по защите ГИС

Помимо предложения эффективных технических решений по защите государственных и муниципальных информационных систем, компания Cisco активно участвует и в нормотворческой деятельности по данному вопросу. В частности, сотрудники российского офиса Cisco:

- Участвуют в экспертизе и выработке предложений по изменению законопроектов в области защиты государственных информационных системы и персональных данных.

- Участвуют в работе Технического комитета No362 по вопросам стандартизации защиты информации при ФСТЭК России.

- Участвуют в экспертизе отраслевых стандартов и требований федеральных органов исполнительной власти по защите конфиденциальной информации.

Заключение

Защита государственных информационных систем – одна из приоритетных задач на сегодняшний день для служб информационной безопасности современного государственного и муниципального предприятия. Ее важность определяется не только наличием статей в Уголовном и Трудовом Кодексах, а также Кодексе об административных правонарушениях, предусматривающих наказание за нарушение законодательства по защите информации. И не только ростом числа атак, направленных на нарушение доступности, целостности или конфиденциальности государственных информационных ресурсов. Нельзя забывать про все большую зависимость граждан России от информационных технологий, небезопасное внедрение или управление которыми может повлечь за собой тяжелые последствия. Все это заставляет нас уделять больше внимания защите информации, обрабатываемой в государственных и муниципальных информационных системах.

И компания Cisco, обладающая многолетним опытом работы в области информационной безопасности, а также принимающая активное участие в разработке и экспертизе нормативных требований по этому вопросу, готова помочь в решении данной задачи.

Системы безопасности

- Решения обеспечения безопасности

- Защита уровня периметра и филиалов

- Защита электронной почты и доступа в Интернет

- Защита центров обработки данных и виртуализация

- Защита доступа

- Защищенный мобильный доступ

- Решения Cisco для защиты государственных информационных систем

- Решения Cisco для защиты персональных данных

- Решения Cisco по защите АСУ ТП